二维码钓鱼邮件开始流行

二维码钓鱼邮件开始流行

越来越多接受过安全意识培训的员工不再轻易点击邮件中的可疑链接,但是网络钓鱼攻击者又找到了新的方法:二维码钓鱼邮件。

近日,安全公司 Inky 的研究人员发现,网络钓鱼攻击者开始发送大量包含二维码图片的钓鱼邮件,这些电子邮件将二维码嵌入邮件正文,以成功绕过安全保护,并可针对目标进行某种程度的定制,从而更容易欺骗收件人。

研究人员表示,在许多情况下,这些钓鱼邮件来自收件人工作的企业内部被盗电子邮件账户,这种来自内部(可信)邮件地址的钓鱼邮件会进一步提高攻击的成功率。

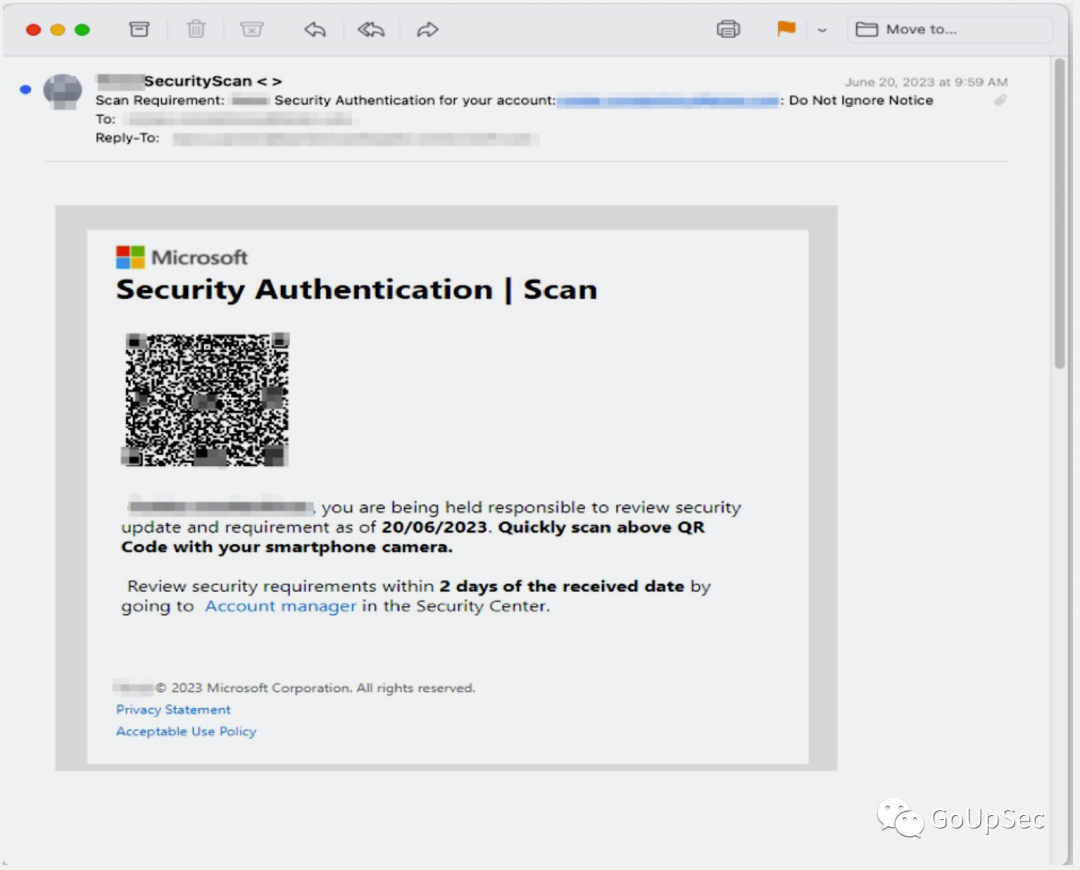

Inky 检测到的二维码钓鱼邮件的主题大多是要求员工解决安全问题(下图),例如缺少双因素身份验证注册或更改密码,并警告如果收件人未能及时操作,可能会产生后果。上当受骗的员工会用手机扫描邮件中的二维码并被引导至一个伪装成该公司合法站点的钓鱼网站,用户在钓鱼网站输入的账户密码会被发送给攻击者。

研究人员指出,此类二维码钓鱼邮件多为 “喷射攻击”,攻击者会将邮件发送给尽可能多的目标用户,以期待提高攻击成功率。Inky 的研究人员观察到多个行业都受到了二维码钓鱼邮件的攻击。在 Inky 检测到的 545 封二维码钓鱼邮件中,目标受害者主要位于美国和澳大利亚,其中包括非营利组织、多家财富管理公司、管理顾问、土地测量师、建材公司等。

二维码钓鱼邮件的两大特点

首先,二维码钓鱼邮件邮件不包含任何文本,只有一个图片文件附件,能够绕过基于文本分析的电子邮件安全方案。由于默认情况下,某些电子邮件程序和服务会自动直接在正文中显示附件图片,收件人通常不会意识到自己看到的邮件 “正文” 实际上是图片(不包含文本)。

二维码钓鱼邮件的另一个显著特征是:图像中嵌入了一个二维码,指向凭证收集站点。这加快的访问钓鱼站点的速度,并能够有效降低员工意识到问题的可能性。二维码指向的钓鱼网站往往还会在登录框的用户名字段中预填收件人的电子邮件地址,这进一步产生安全错觉,让员工相信钓鱼网站是合法站点。

对于注重隐私的人来说,修改电子邮件设置阻止加载远程存储的图像不但是可行的,而且是值得推荐的。钓鱼邮件攻击者通过使用外部图像来确定他们发送的消息是否已被打开,因为收件人的设备会与托管图像的服务器建立连接。一些电子邮件服务,例如 Gmail 和 Thunderbird 不会在正文中显示附件图片,但其它很多邮件客户端或服务会显示图片附件。如果可能,建议企业和个人关闭此类客户端或服务的图片显示功能。(编者:禁止在电子邮件正文中显示图片是柄双刃剑,可能会产生用户体验问题或麻烦。)

二维码钓鱼邮件的防范

对于二维码钓鱼邮件的防御,安全专家们给出如下建议:

格外警惕含有二维码的电子邮件

通过其它渠道(即通过电子邮件以外的渠道)与发件人核实,确认消息是否真实

小心检查发件人地址,确保电子邮件来自其声称的地址

单击电子邮件正文,查看是否可以复制和粘贴文本。如果没有可复制的文本,需要格外警惕

在相关网络安全意识培训中增加对新型钓鱼邮件内容和攻击方法的培训内容

人们往往误以为网络钓鱼攻击并不复杂,只要稍加注意(培训)就能避免上当受骗。事实上,调查研究表明网络钓鱼是网络攻击最有效和最具成本效益的手段之一。根据 AGG IT Services 的数据,全球每天发送高达 34 亿封垃圾邮件,而 Tessian 的数据显示,四分之一的员工表示他们在工作中点击过网络钓鱼电子邮件。

无论企业投入多少预算构筑强大的网络安全防线,都可能因为一封钓鱼邮件而土崩瓦解。因此,企业安全团队需要对新型钓鱼邮件攻击的技术和策略保持高度关注。

通讯地址:北京市海淀区海淀南路甲21号中关村知识产权大厦A座2层206、207室 邮政编码:100080

电话:010-62565314 刘莉 京ICP证16064523号-2 版权所有:北京软件和信息服务业协会

技术支持:中科服 内容支持:鑫网安